在當今數字化時代,網絡已成為企業運營和個人生活的核心。隨之而來的網絡擁堵、惡意訪問與信息安全威脅也日益嚴峻。如何高效、精準地管理網絡流量,并為網絡與信息安全軟件開發構建一個潔凈、可控的測試與運行環境,成為許多技術管理者和開發者關注的焦點。南方網IT頻道本期將深入淺出地為您解析,如何通過“IP過濾”這一基礎而強大的技術,輕松實現上述目標。

一、IP過濾:網絡管理的基石

IP過濾,顧名思義,就是根據數據包的源IP地址或目標IP地址,來決定是允許其通過還是將其攔截。它工作在網絡層,是防火墻最核心的功能之一,也是實現訪問控制列表(ACL)的基礎。

- 核心價值:

- 訪問控制:只允許可信的IP地址(如公司內部IP段、合作伙伴IP)訪問特定的服務器或服務(如數據庫、管理后臺),將未知和潛在的威脅拒之門外。

- 流量整形:限制或阻止來自某些IP范圍(如已知的攻擊源、視頻流服務器)的過量連接,保障關鍵業務帶寬。

- 地理限制:結合IP地理信息庫,可以實施地域性訪問策略,例如僅允許本國IP訪問某些服務,以符合法規要求或降低風險。

二、在網絡與信息安全軟件開發中的關鍵應用

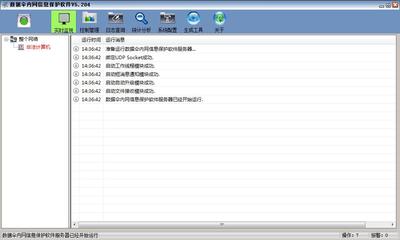

對于從事網絡與信息安全軟件(如防火墻、入侵檢測系統、VPN、安全審計平臺)開發的團隊而言,IP過濾不僅是軟件的核心功能模塊,更是保障開發過程自身安全的重要工具。

- 構建隔離的開發測試環境:

- 場景:開發中的安全軟件可能包含未經驗證的規則或存在漏洞,直接暴露在公網極其危險。

- 方案:在測試服務器的防火墻或網絡設備上設置嚴格的IP過濾規則,僅允許開發團隊、測試人員的特定辦公IP地址訪問開發、測試環境。這能有效防止未授權的探測和攻擊,保護核心代碼與數據。

- 模擬真實攻擊與防御場景:

- 場景:測試防火墻或入侵防御系統的IP黑名單/白名單功能。

- 方案:在可控的實驗室網絡中,使用工具模擬來自不同IP(可配置為“惡意IP”)的攻擊流量,驗證軟件能否準確識別并依據IP過濾規則進行阻斷。這是功能測試的關鍵環節。

- 保護敏感的管理接口與API:

- 場景:安全軟件本身的管理后臺或數據上報API需要極高的安全性。

- 方案:在軟件配置或部署的底層系統中,強制設置IP白名單。例如,只允許運維監控服務器的IP訪問管理接口的特定端口,極大縮小了攻擊面。

- 數據采集與日志分析的安全邊界:

- 場景:安全軟件需要從網絡設備、服務器采集日志進行分析。

- 方案:在數據源端(如交換機、服務器)配置IP過濾,僅允許指定的、安裝了采集代理的安全管理平臺IP地址來拉取日志,防止日志數據在傳輸過程中被竊取或篡改。

三、實踐指南:如何輕松設置IP過濾

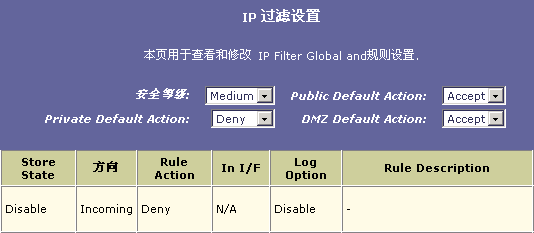

- 明確策略:首先定義清晰的訪問策略——誰(哪些IP)可以訪問什么服務(哪些端口),是允許(Allow)還是拒絕(Deny)優先。建議遵循“最小權限原則”,默認拒絕所有,再按需開放。

- 選擇實施點:

- 硬件層面:在路由器、企業級防火墻上配置,功能強大,性能高,保護整個網絡段。

- 操作系統層面:利用Linux的

iptables/nftables或Windows的“高級安全Windows防火墻”,可以針對單臺服務器進行精細控制。

- 軟件/應用層面:在開發的網絡安全軟件中,將IP過濾作為核心功能模塊實現,提供用戶配置界面。

3. 配置示例(以Linux iptables為例):

`bash

# 清空現有規則(謹慎操作)

iptables -F

# 設置默認策略:INPUT鏈默認拒絕,OUTPUT和FORWARD鏈默認允許

iptables -P INPUT DROP

iptables -P OUTPUT ACCEPT

iptables -P FORWARD ACCEPT

# 允許本地回環接口

iptables -A INPUT -i lo -j ACCEPT

# 允許已建立的及相關連接

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# IP過濾核心規則:僅允許192.168.1.0/24網段訪問本機的SSH端口(22)

iptables -A INPUT -p tcp --dport 22 -s 192.168.1.0/24 -j ACCEPT

# IP過濾核心規則:允許特定IP(203.0.113.5)訪問Web服務端口(80, 443)

iptables -A INPUT -p tcp --dport 80 -s 203.0.113.5 -j ACCEPT

iptables -A INPUT -p tcp --dport 443 -s 203.0.113.5 -j ACCEPT

# 記錄并拒絕所有其他訪問INPUT的請求(可選,用于審計)

iptables -A INPUT -j LOG --log-prefix "IPTABLES-DROPPED: "

iptables -A INPUT -j DROP

`

- 持續維護:IP過濾規則不是一勞永逸的。需要定期審計日志,根據業務變化和威脅情報更新IP黑白名單。對于動態IP,可考慮與認證系統結合(如VPN準入),或使用動態DNS等解決方案。

###

IP過濾作為網絡安全的“第一道防線”,其原理簡單,但效果顯著。無論是用于日常網絡管理,還是作為網絡與信息安全軟件開發和部署過程中的關鍵安全實踐,它都能以極低的成本,大幅提升系統的可控性與安全性。南方網IT頻道提醒各位讀者與技術同仁,熟練掌握并合理運用IP過濾,是邁向精細化、主動式網絡安全管理的重要一步。從一條簡單的規則開始,為您的數字資產筑起堅實屏障。